【エグゼクティブ・サマリー】

- Anthropicが誤ってnpmパッケージにClaude Codeの全ソースコード(TypeScript 51.2万行)を同梱してしまい、コアアーキテクチャが完全に公開された

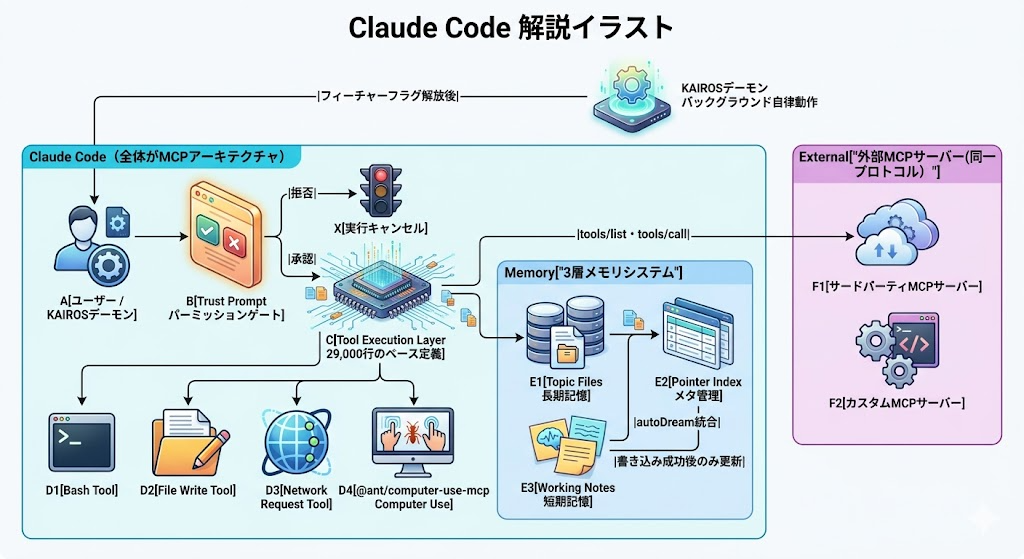

- Claude CodeはMCPの「上に」構築されているのではなく、Claude Code自体がMCPであるという構造的事実が判明した

- バックグラウンド自律エージェントモード「KAIROS」はすでにコンパイル済みであり、AIエージェント業界の「チャット型」から「デーモン型」への移行が現実として迫っている

既存テクノロジーの限界と課題

AIコーディングアシスタントの第一世代は、本質的に「高性能な自動補完」にすぎなかった。人間がプロンプトを入力し、モデルが応答を返す——この一問一答モデルには、以下の構造的限界がある。

- コンテキストの劣化: 長時間の作業セッションで会話ウィンドウが膨張し、矛盾した記憶や古い情報が蓄積される

- 人間依存のトリガー: エージェントは「人間が入力する」ことでしか動作できず、非同期・バックグラウンド処理が不可能

- ツール統合の非標準化: 各AIベンダーが独自のツール連携方式を持ち、相互運用性がなかった

- 権限管理の曖昧さ: ファイル書き込みやコマンド実行など危険な操作の権限チェックが、モデルの「判断」に委ねられていた

特にコンテキスト劣化の問題は深刻だ。長時間稼働するエージェントは、過去セッションの「記憶」が矛盾を抱え始め、誤った前提でコードを書き続けるという致命的な動作不良を起こす。この問題を解決しない限り、AIエージェントを「本番インフラに触れるデーモン」として運用することはできない。

ニュースの核心とアーキテクチャの優位性

Dev.toに掲載されたShekhar氏(AgenticMarket創業者)の報告によると、2026年3月31日、Anthropicは@anthropic-ai/claude-code npmパッケージのバージョン2.1.88にcli.js.mapというソースマップファイルを誤って同梱した。このファイルはAnthropicのパブリックストレージ上の圧縮アーカイブを指しており、誰でもURLを知っていればTypeScript 51.2万行、1,906ファイルの完全なソースコードをダウンロードできる状態にあった。

セキュリティ研究者のChaofan Shou氏がX(旧Twitter)に投稿した後、GitHubのミラーリポジトリは数時間で84,000スターを超え、Anthropicも「リリースパッケージングのミスであり、システム侵害ではない」と公式に認めた。

Claude CodeはMCPそのものだった

最も重要なアーキテクチャ上の発見は次の一点に集約される。

“Claude Code isn’t built on top of MCP. It is MCP — every capability, including Computer Use, runs as a tool call.”

Computer Use(AIによるPC操作機能)ですら、@ant/computer-use-mcpというMCPサーバーとして実装されている。モデル層に特別扱いされた「Computer Use専用パイプライン」は存在しない。他のツールとまったく同じインターフェース、同じディスカバリー機構、同じパーミッションモデルで動作している。

ツール基盤の規模感は以下の通りだ。

- ベースツール定義: 29,000行

- 各ツール: 離散的(discrete)、パーミッションゲート付き、サンドボックス化

- 実行前の信頼確認(Trust Prompt): UI装飾ではなく、ツール実行パス自体に組み込まれており、パーミッションチェックを通過しなければ絶対に実行されない

3層メモリアーキテクチャ

長時間稼働エージェントのコンテキスト劣化問題に対し、Claude Codeは以下の3層構造で対処している。

- トピックファイル(長期記憶): 統合・検証済みの事実を永続化

- ポインターインデックス(メタ管理): 何がどこに書かれているかを管理。書き込み成功後にのみ更新される

- ワーキングメモ(短期記憶): セッション内の作業メモ。統合後に破棄

このアーキテクチャのポイントは「懐疑的メモリ設計(Skeptical Memory Architecture)」という思想だ。「書いたと記憶していること」を信頼せず、ディスク上に実際に存在するものを正として検証する。インデックスの更新は書き込み成功後のみに限定されており、失敗した書き込みがポインターを壊すことはない。

KAIROS:コンパイル済みの自律エージェント

main.tsxのフィーチャーフラグの裏に潜むKAIROSは、持続的バックグラウンドプロセスとして以下の作業を自律実行する。

- コードベースのインデックス更新

- セッション間のメモリ統合(

autoDream機構) - 矛盾する観測結果の除去と論理的整合性の維持

- 次のセッション開始時のコンテキスト準備

これは「将来の構想」ではない。Shekhar氏が明言している通り、「コンパイル済みコードがフラグの裏にある」——エンジニアリング上の意思決定はすでに完了している。

【図解】技術アーキテクチャ・関係図

【エンジニア視点】ITエコシステム・業界へのインパクト

1. MCPが「AIのUSB規格」として事実上の業界標準に

Claude Code自体がMCPで構築されているという事実は、プロトコルの普及に対する強力なシグナルだ。AnthropicがComputer Useですら外部向けと同一のMCPインターフェースで実装したということは、ベンダー自身が自社製品の内外でプロトコルを統一したことを意味する。MicrosoftのGitHub CopilotやGoogleのGemini for Developersとの相互運用性が高まり、「どのAIエージェントでも同じMCPサーバーに接続できる」エコシステムが現実味を帯びる。

2. MCPサーバー開発の「設計基準」が公開された

40本の内部ツールが離散的・高特異度に設計されている点は、外部MCPサーバー開発者への強いメッセージだ。

- 「50KBのコンテキストブロブを返すツール」は、3層メモリアーキテクチャを持つエージェントと根本的に相性が悪い

- 500バイトで答えられる問いに対し、的確に500バイトを返すツールが最も価値を持つ

- プロダクションMCPサーバーに求められる最低要件として、認証・健全性監視・シークレット検証・構造化エラーレスポンスが非交渉的な必須要件となった

3. 「デーモン型AIエージェント」時代のインフラ設計への影響

KAIROSの存在は、インフラエンジニアにとって見逃せない示唆を含む。エージェントが24時間365日バックグラウンドで動作し続ける世界では:

- MCPサーバーのSLA・レイテンシ要件がDevToolsレベルからプロダクションインフラレベルへ引き上げられる

- ツールの呼び出しパターンが「人間が打鍵したとき」から「エージェントが自律判断したとき」に変わり、バースト・レート・タイミングが予測不能になる

- 既存のAPIゲートウェイやロードバランサーの設計が、人間のインタラクションを前提としており、エージェントドリブンの連続的呼び出しに未対応な場合がある

4. セキュリティリスクの顕在化

漏洩と同日に発生したaxiosサプライチェーン攻撃は偶然の一致ではなく、構造的なリスクの高まりを象徴している。

- プロンプトインジェクション via ツール結果: 悪意あるMCPサーバーがツール応答に命令を埋め込み、エージェントに意図しない動作を実行させる

- MCPサプライチェーン攻撃: npmに有用に見えるMCPサーバーを公開し、後から悪意のあるアップデートをプッシュする手法

ANTI_DISTILLATION_CCフラグの皮肉: Claude Codeはトレーニングデータ抽出を防ぐためにフェイクツール定義を注入する仕組みを持つ。しかしそのソースコード自体が.mapファイルで流出した——これはセキュリティ設計において「最後の防衛線は常に一層深いところにある」という教訓だ

5. 競合他社への影響と次の四半期の地図

KAIROSのほかに、フィーチャーフラグの裏に確認された機能群:

@ant/computer-use-mcp(Computer Use)- 音声コマンドモード

- Playwrightによるブラウザ制御

- 永続セッションメモリ

これらが今後2〜4四半期以内に出荷されるロードマップとして競合各社に読まれた。CursorやGitHub Copilot、Gemini Code Assistなどのプレイヤーが今後どのような機能を優先するかは、この流出によって大きく影響を受けるだろう。

まとめ

今回の流出は、Anthropicにとってセキュリティ上の失態である。しかし同時に、MCPエコシステム全体にとってのアクシデンタルな仕様書でもあった。

Claude Codeが「MCPの上に乗るもの」ではなく「MCP自体で作られている」という事実は、このプロトコルが単なるAPI連携規格ではなく、自律型AIシステム全体のアーキテクチャ基盤として設計されていることを証明した。3層メモリ設計、権限ゲートをツール実行パスに組み込む手法、KAIROSのautoDream機構——これらはいずれも、「人間の入力を待たずに動き続けるエージェント」を安全に動作させるための、地道で堅実なエンジニアリング判断の積み重ねだ。

外部MCPサーバーを開発・運用するエンジニアにとっては、今日から設計基準を引き上げるべきタイミングが来た。ツールは特異度高く、データは最小限に、認証は必須、そして健全性監視はオプションではない。

AIエージェントが世界に触れるインターフェースとしてのMCPサーバーは、インフラの中で最も重要なレイヤーのひとつになりつつある。

引用元記事

What Claude Code’s Leaked Architecture Reveals About Building Production MCP Servers (2026)

コメント