【エグゼクティブ・サマリー】

- AnthropicのAI「Claude Mythos Preview」が、27年前・16年前という超長期間見逃されてきたゼロデイ脆弱性を自律的に発見・実証するという前例のない能力を示した

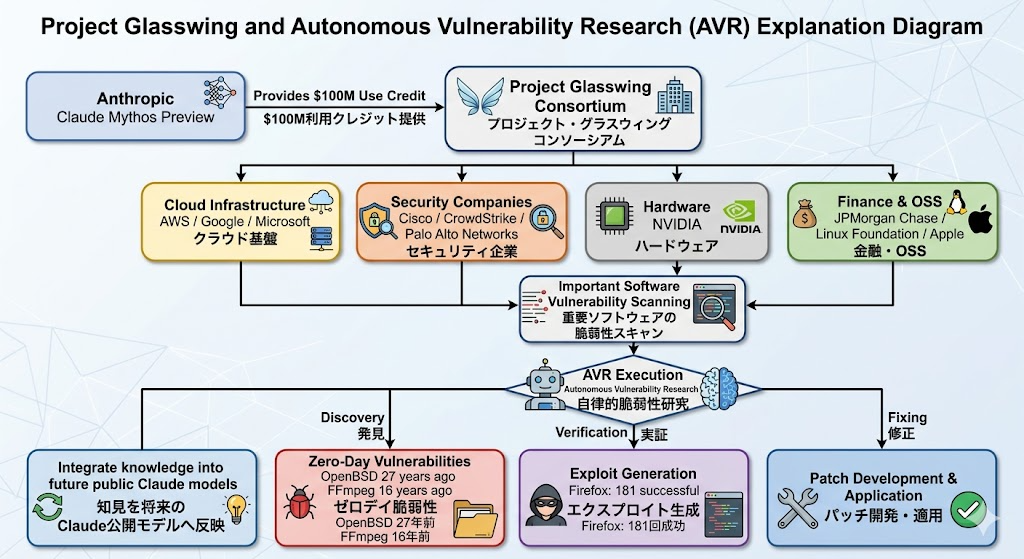

- 安全上の懸念から一般公開は見送り。AWS・Google・Microsoft・NVIDIAら10社による非公開コンソーシアム「Project Glasswing」に限定提供

- 攻撃実証成功数がOpus 4.6比で約90倍(2回→181回)という数字が示すのは、AIによるサイバーセキュリティの地殻変動だ

既存テクノロジーの限界と課題

現代のソフトウェアセキュリティは、長年にわたって「人間の目」と「静的解析ツール」の組み合わせに依存してきた。しかし、この構造には深刻なボトルネックが存在する。

従来の脆弱性発見手法の限界:

- 静的解析ツール(※コードを実際に実行せずに検査するツール)は、あらかじめ定義されたパターン(シグネチャ)にしか反応できない。未知の攻撃手法には無力だ

- 人間のペネトレーションテスターは深い専門知識を要し、育成コストが高く、絶対的に人手が足りない

- オープンソースソフトウェア(OSS)の爆発的増加により、全コードを人間が精査することは物理的に不可能になっている

- 複合的な脆弱性(単体では無害なコードが、組み合わさることで攻撃可能になるケース)は、ルールベースのツールでは検出できない

結果として何が起きるか。OpenBSDのような「セキュリティに定評のあるOS」ですら27年間、誰にも発見されなかったバグが現役で存在し続けたという事実がそれを雄弁に物語っている。

ニュースの核心とアーキテクチャの優位性

AVR(自律的脆弱性研究)とは何か

AVR(Autonomous Vulnerability Research:自律的脆弱性研究)(※AIエージェントが人間の指示なしにコードを解析し、脆弱性を発見から実証まで行う技術)は、従来の「ツールがパターンを検索する」アプローチとは根本的に異なる。

分かりやすいたとえ話をしよう。

従来の静的解析ツールを「決まったレシピしか作れない料理ロボット」だとすると、Claude Mythos PreviewのAVRは「冷蔵庫の中身を見て、未知の食材の組み合わせから毒になりうる化学反応を推論できるシェフ」に相当する。

Mythos Previewは単にコードのパターンを探すのではなく、「このコードパスを辿ると、この条件下でメモリがどう扱われるか」という論理の連鎖を深く推論できる。これが「複合的な脆弱性」を発見できる理由だ。

Project Glasswingという戦略的選択

Anthropicは今回、完成したモデルを一般公開するのではなく、Project Glasswingという非公開コンソーシアムを立ち上げた。参加企業は以下の通り:

- クラウド基盤: AWS、Google、Microsoft

- セキュリティ: Cisco、CrowdStrike、Palo Alto Networks

- ハードウェア: NVIDIA

- 金融インフラ: JPMorgan Chase

- OSS基盤: Linux Foundation

- プラットフォーム: Apple

Anthropicはこのコンソーシアムに1億ドル分の利用クレジットを拠出する。これらの企業がMythos Previewを使って重要ソフトウェアの脆弱性を発見・修正することが目的だ。

この判断の背景にあるのは、Hacker Newsでも指摘された「数億台の組み込みデバイス問題」だ。アップデートが困難な無数のデバイスが存在する現実において、脆弱性発見の自動化・大規模化は「防御側が先に使えば強力な盾」になるが、「攻撃側に渡れば壊滅的な武器」にもなりうる。

ベンチマークが示す「ステップチェンジ」の実態

公開された数字は、単なる性能向上ではなく質的な跳躍を示している:

- Firefoxの脆弱性に対するJavaScriptシェルエクスプロイト(※攻撃を実際に動作させるコード)の生成成功数:Opus 4.6の2回 → Mythos Previewの181回

- OSS-Fuzz(※オープンソースのファジングテスト基盤)において、完全にパッチ当て済みの10個の独立したターゲットでフルコントロールフロー・ハイジャック(※プログラムの実行順序を攻撃者が乗っ取ること)を達成

- セキュリティの専門訓練を受けていないAnthropicのエンジニアが夜間に指示を出し、朝起きると完全に動作するエクスプロイトが完成していたという報告

【比較表】従来アーキテクチャとのスペック比較

| 比較項目 | Claude Opus 4.6 | Claude Mythos Preview |

|---|---|---|

| SWE-bench Verified スコア | 80.8% | 93.9% |

| Firefoxエクスプロイト生成成功数 | 2回 / 数百試行 | 181回 / 数百試行 |

| ゼロデイ発見対象 | 限定的 | 全主要OS・ブラウザで確認 |

| 最古の発見済み脆弱性 | 非公開 | 27年前(OpenBSD) |

| 一般公開 | あり | なし(コンソーシアム限定) |

| 主な用途 | 汎用コーディング・推論 | 重要インフラの脆弱性調査・修正 |

| 提供形態 | API / Claude.ai | Project Glasswing参加企業のみ |

【図解】技術アーキテクチャ・関係図

【考察】ITエコシステム・業界へのインパクト

セキュリティ産業の構造転換

今回の発表が示すのは、脆弱性研究という知識集約型の作業がAIによって自動化・大規模化できる段階に入ったという事実だ。これはセキュリティ業界にとって両刃の剣になる。

防御側の観点では、現在世界中で不足しているセキュリティ専門人材の「乗数」としてAVRが機能する可能性がある。一方で、r/BetterOfflineでの議論が鋭く指摘したように、ベンチマーク性能と実際の費用対効果は別問題であり、「高コストすぎて実用的でない」というシナリオも現時点では排除できない。

クラウドベンダーへの影響

Project Glasswingへの参加はAWS・Google・Microsoftにとって、自社クラウド基盤のセキュリティ堅牢化という直接的な恩恵をもたらす。同時に、「Anthropicのフロンティアモデルが自社プラットフォーム上でしか動かない」という状況は、エンタープライズ顧客にとってのプラットフォーム選択に影響を与え得る。

NVIDIAのハードウェア需要

Mythos PreviewのようなAVRを実行する際の推論コストは、標準的なLLMタスクと比較して大幅に増大すると推測される。複雑なコードの論理パスを深く追うアーキテクチャは、それだけ計算資源を要求する。これはNVIDIAのデータセンター向けGPU需要の構造的な下支えになる。

「非公開」という新たな商用化モデル

GPT-2が安全懸念から公開を見送った2019年を想起させるという意見もあるが、今回は単なる「見送り」ではなく、有力企業を束ねた有償コンソーシアムへの転換という点で質的に異なる。最先端AIの配布モデルが「公開競争」から「管理されたクローズドな防衛インフラ」へと移行する先例を作った可能性がある。

まとめ

Claude Mythos Previewが27年前のバグを自律的に発見したという事実は、「AIはまだ人間のアシスタントだ」という前提が特定の専門領域では既に崩れ始めていることを示す。

Project Glasswingが注目すべきなのは、その参加企業リストがまさに「現代のデジタルインフラそのもの」であるからだ。OS、ブラウザ、クラウド、金融システム、オープンソース基盤——これらすべてに対してMythos PreviewはAVRを実行する。その成果が将来の公開モデルに反映されるとAnthropicは述べており、今後リリースされるClaudeが持つセキュリティ能力の水準は、現在とは別次元のものになる可能性が高い。

Hacker Newsで指摘された「数億台のアップデート不可能な組み込みデバイス」問題は、AIによる脆弱性発見の民主化が進めば、修正不可能な脅威として顕在化するリスクも孕んでいる。防御側の組織がこの技術をどれだけ早く、どれだけ広く展開できるかが、今後数年のサイバーセキュリティの地形を決定する。

引用元記事・補足資料

Anthropic Releases Claude Mythos Preview with Cybersecurity Capabilities but Withholds Public Access – InfoQ:Claude Mythos PreviewのAVR能力、Project Glasswingの詳細、ベンチマーク結果を報じた一次ニュース記事。

Anthropic Claude Mythos System Card:Anthropicが公式に公開したMythos Previewのシステムカード。モデルの能力・安全性評価の詳細を記載。

Project Glasswing 公式ページ:Anthropic公式のProject Glasswing全体像・参加企業・$100M約束の詳細が掲載。

Anthropic Frontier Red Team Blog:Mythos Previewが実際に発見・実証した脆弱性の技術詳細(エクスプロイトのウォークスルーを含む)

コメント