【エグゼクティブ・サマリー】

- FCC(米連邦通信委員会)が外国製コンシューマールーターの新規認証を拒否し、米国への輸入・販売を事実上禁止する方針を発表。

- 従来のソフトウェアベースのセキュリティでは防御が困難な「製造段階でのバックドア設置(サプライチェーン攻撃)」への懸念が最大の要因。

- 今後の通信機器には、物理的な製造拠点の信頼性に加え、ハードウェアレベルで改ざんを防ぐ「Hardware Root of Trust(HRoT)」の実装が不可欠となる。

既存テクノロジーの限界と課題

なぜ今、ルーターの「製造国」がこれほどまでに問題視されるのでしょうか。その背景には、従来のコンシューマー向けネットワーク機器が抱える物理的・構造的なセキュリティの限界があります。

これまで、多くの家庭用・SOHO(Small Office/Home Office)ルーターは激しい価格競争に晒されてきました。そのため、製造コストを抑えるべく、セキュリティ対策の大部分は後追いのファームウェア・アップデートやソフトウェアベースのファイアウォールに依存していました。

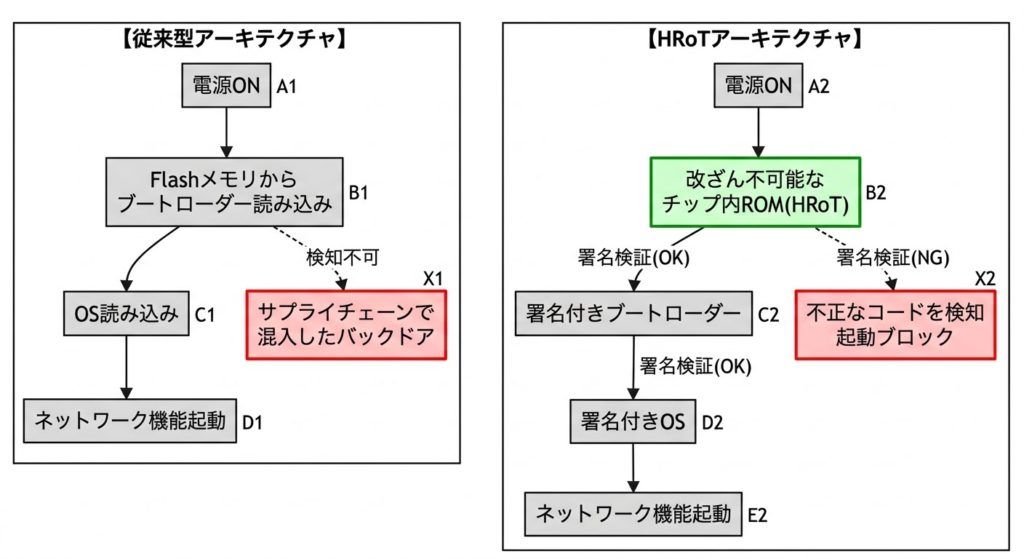

しかし、これらのソフトウェアベースの防御機構は、「ブートプロセス(起動手順)の初期段階が信頼できること」を大前提としています。もし製造工場での組み立て段階や、ファームウェアの書き込み段階で第三者によって悪意あるコード(バックドア)が仕込まれた場合、どうなるでしょうか。OSが起動する前にすでにデバイスが侵害されているため、OS上のセキュリティソフトでは異常を検知することすらできません。

「サプライチェーン攻撃」と呼ばれるこの手法に対しては、既存の銅線や光ファイバーといった通信媒体の帯域幅、あるいは最新のWi-Fi規格(Wi-Fi 7など)の通信速度とは全く別の次元で、ハードウェアの物理的な製造プロセス自体に起因する致命的なボトルネックが存在していたのです。

ニュースの核心とアーキテクチャの優位性

Tom’s Hardwareの報道によると、FCCは米国における無線機器の認証リスト(Covered List)に外国で製造されたルーターを追加しました。これにより、外国製コンシューマールーターの新規モデルの認証が行われなくなり、事実上の輸入・販売禁止措置となります。

FCCはこの決定の背景として、国家安全保障上の脅威を明確に挙げています。記事内では以下のように引用されています。

“Recently, malicious state and non-state sponsored cyber attackers have increasingly leveraged the vulnerabilities in small and home office routers produced abroad to carry out direct attacks against American civilians in their homes. From disrupting network connectivity to enabling local networking espionage and intellectual property theft, foreign-produced routers present unacceptable risks to Americans.” (最近、国家および非国家が主導する悪意あるサイバー攻撃者は、海外で製造されたSOHOルーターの脆弱性を利用し、米国民の家庭に対する直接的な攻撃をますます強めている。ネットワーク接続の切断から、ローカルネットワークでのスパイ活動や知的財産の窃取に至るまで、外国製ルーターは米国民に容認できないリスクをもたらしている。)

さらに、Volt、Flax、Salt Typhoonといった米国の重要インフラを標的としたサイバー攻撃においても外国製ルーターが踏み台にされたとし、次のように結論付けています。

“routers in the United States must have trusted supply chains so we are not providing foreign actors with a built-in backdoor to American homes, businesses, critical infrastructure, and emergency services.” (米国内のルーターは信頼できるサプライチェーンを持たなければならず、米国の家庭、企業、重要インフラ、緊急サービスへの組み込みバックドアを外国の攻撃者に提供してはならない。)

この物理的なサプライチェーンの排除と同時に、技術的な解決策として今後のエコシステムで優位性を持つのが**「Hardware Root of Trust (HRoT:ハードウェア・ルート・オブ・トラスト)」**というアーキテクチャです。

HRoTは、チップ製造時に暗号鍵や初期ブートコードを改ざん不可能な物理領域(ROMなど)に焼き込み、それを「信頼の起点」とします。デバイスの電源が入ると、この物理的に保護された起点から、各ファームウェアやOSの電子署名をチェーン状に暗号学的に検証(セキュアブート)していきます。これにより、万が一流通過程でソフトウェアが書き換えられていたとしても、起動プロセスで異常を検知し、安全にデバイスを停止させることが可能になります。

【図解】技術アーキテクチャ・関係図

以下の図は、従来のソフトウェア依存の起動プロセスと、HRoTアーキテクチャに基づくセキュアな起動プロセスの違いを示したものです。

【エンジニア視点】ITエコシステム・業界へのインパクト

今回のFCCの措置は単なる「特定の海外メーカー排除」にとどまらず、ネットワーク基盤の設計パラダイムを根本から変容させるインパクトを持っています。

まず、エッジデバイスのエンタープライズ化が加速するでしょう。これまでコンシューマー向けルーターは「繋がれば良い・安ければ良い」という思想が主流でしたが、今後はHRoTの組み込みやトラステッド・プラットフォーム・モジュール(TPM)の搭載など、エンタープライズ要件と同等のハードウェア設計が求められるようになります。結果として、コンシューマー機器の製造コスト上昇は避けられません。

また、チップセット市場とサプライチェーンの再編も必至です。QualcommやBroadcomといった通信チップセットの供給元は、自社のチップが「信頼できるサプライチェーン(米国やその同盟国)」で製造・パッケージングされていることを証明するトレーサビリティ機構の強化を迫られます。ファウンドリ(半導体受託製造)の選定においても、コストや微細化技術だけでなく「地政学的リスク」が最優先事項となるでしょう。

一方で開発者目線では、オープンソース・ハードウェアとのジレンマが生じます。HRoTによる強力なハードウェアロックインは、セキュリティを向上させる反面、OpenWrtのようなサードパーティ製オープンソースルーターOSをユーザー自身がインストールして利用する「自由なエコシステム」を制限する可能性があります。「誰が信頼の起点の鍵を管理するのか」という問題は、今後のオープンソース・コミュニティと規制当局の間で大きな議論を呼ぶはずです。

まとめ

FCCによる外国製ルーターの事実上の輸入禁止措置は、サプライチェーン攻撃という物理的かつ構造的な脅威に対する米国政府の強硬な回答です。サイバーセキュリティの主戦場はソフトウェア層から、製造プロセスと「Hardware Root of Trust」というハードウェア層へと完全に移行しました。日本のインフラエンジニアにとっても、今後機器を選定する際には、スペック上の帯域幅や遅延だけでなく「チップの製造から流通経路に至るまでのトラスト」を評価基準に組み込むことが必須となる時代が到来しています。

コメント