【エグゼクティブ・サマリー】

- AnthropicのAIモデル「Claude Mythos Preview」が、全主要OSおよびウェブブラウザから数千件の高深刻度(high-severity)脆弱性を完全自律で特定・エクスプロイト開発まで完遂した

- 本モデルは「Project Glasswing」として、NVIDIA・Google・AWS・Apple・Microsoftなど業界主要企業に限定提供され、防御目的のみに使用が制限されている

- Anthropicは最大1億ドルのモデル使用クレジットと400万ドルの直接寄付(Linux財団・Apache財団)でオープンソースエコシステムの防衛支援を表明した

既存テクノロジーの限界と課題

現代のソフトウェアセキュリティが抱える根本的な問題は、脆弱性の「発見速度」と「攻撃者の行動速度」の非対称性にある。従来の脆弱性検出手法がなぜ限界を迎えているのか、構造的に整理する。

静的解析・ファジングツールの限界

- 従来の静的解析(SAST)は既知パターンとのマッチングに依存しており、複雑な論理的欠陥(logic flaw)や、コンテキストに依存した脆弱性の発見が困難

- ファジング(AFL、libFuzzerなど)はランダムな入力でクラッシュを誘発する手法だが、深いコードパスへのリーチ率が低く、実際の攻撃シナリオを再現できないケースが多い

- どちらの手法も、発見した問題から「エクスプロイト可能か否かの判断」と「修正パッチの提案」を行う能力を持たない

人的リソースのスケール問題

- CVE(共通脆弱性識別子)の年間登録数は2万〜3万件超のペースで増加しており、熟練したセキュリティエンジニアの絶対数が追いついていない

- ペネトレーションテストは本質的に人間の認知的限界に縛られており、テスト期間・費用・カバレッジに上限がある

- 特にメジャーOSやブラウザエンジン(Chromium、WebKit、Linux kernel等)のコードベースは数千万行規模に達しており、人手による網羅的な審査は現実的ではない

攻撃者側のAI活用による「ゲームの変化」

脆弱性を発見する側(防御者)が従来ツールに頼り続ける一方で、攻撃者側はすでにLLMを活用したコード生成・変異エクスプロイトの自動化を開始しており、非対称性はさらに拡大している。これが、Anthropicが今回のプロジェクトの必要性を説く核心的な文脈だ。

ニュースの核心とアーキテクチャの優位性

Claude Mythos Preview:サイバーセキュリティ特化ではない「汎用モデル」が成し遂げたこと

注目すべき点は、Mythos Previewはサイバーセキュリティ専用にトレーニングされたモデルではないという事実だ。Anthropicの発表によれば、その能力の源泉は「強力なエージェント型コーディングと推論スキル(strong agentic coding and reasoning skills)」にある。

「Mythos Previewは近週、全主要OSおよびウェブブラウザを含む環境から、数千件の高深刻度脆弱性を特定し、多数の関連エクスプロイトを開発した──完全に自律的に、人間による誘導(human steering)を一切必要とせずに。」 (出典:Anthropic Blog / The Verge)

これは技術アーキテクチャの観点から非常に示唆に富む。LLMが高度な推論能力を持てば、セキュリティ解析という「コードを読み、意図を理解し、異常を推論し、攻撃シナリオを構築する」という認知集約型タスクを自律的に遂行できることを実証している。

エージェント型サイバーセキュリティのアーキテクチャ

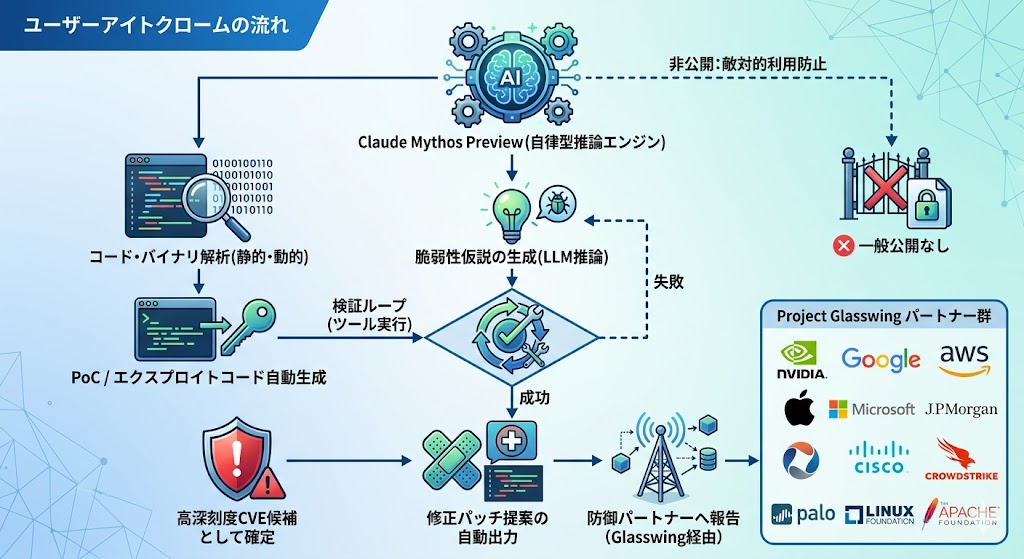

Mythos Previewが実行したサイクルを技術的に分解すると、以下のステップが推定される:

- 静的・動的コード解析:対象システムのソースコード・バイナリを入力として、潜在的な脆弱性パターンを推論

- エクスプロイト仮説の生成:検出した欠陥に対し、悪用可能な攻撃ベクターをLLMの推論で生成

- PoC(概念実証コード)の自動生成:仮説に基づきエクスプロイトコードを実装

- 実行・検証ループ:ツール実行機能(コードインタープリタ等)でPoC動作を検証し、成功率を自己評価

- 修正提案の出力:検証済み脆弱性に対するパッチ提案の生成

この一連のフローが人間のステアリングなしにクローズドループで動作する点が、従来の「AIアシスト型セキュリティツール」と根本的に異なる。

アクセス制限の技術的合理性

Mythos Previewが一般公開されない理由は、純粋に技術的リスクに起因する。エクスプロイト自動生成能力を持つモデルが敵対的な行為者の手に渡れば、防御側が発見した脆弱性のパスを逆用した攻撃インフラの自動構築が現実的な脅威となる。Anthropicがパートナーを「defensive security(防御的セキュリティ)」組織に限定しているのは、この非対称リスクへの技術的対応策だ。

【比較表】従来アーキテクチャとのスペック比較

| 比較軸 | 従来型ツール(SAST/DAST/Fuzzing) | Claude Mythos Preview(Project Glasswing) |

|---|---|---|

| 発見方式 | パターンマッチング・ランダム入力 | LLM推論による意味的コード理解 |

| 脆弱性の種別 | 既知パターン・メモリ破壊系 | 論理的欠陥・コンテキスト依存型も含む |

| エクスプロイト生成 | 不可(別途専門家が対応) | 完全自律で自動生成・検証 |

| 修正パッチ提案 | 限定的(簡易修正のヒントのみ) | 対応するパッチの自動提案 |

| 人間の関与 | 高(結果の解釈・優先順位付け必須) | 最小(自律ループで完結) |

| スケーラビリティ | 低(人的リソースに依存) | 高(並列実行・24/7稼働可能) |

| 対象範囲 | プロジェクト単位が限界 | 主要OS・ブラウザ全域(報告ベース) |

| 主なユースケース | CIパイプライン統合・定期監査 | 大規模インフラの継続的脆弱性監視 |

【図解】技術アーキテクチャ・関係図

【考察】ITエコシステム・業界へのインパクト

インフラ・セキュリティ運用の再設計圧力

Project Glasswingが示すのは、脆弱性管理の業務フローそのものが変容するという現実だ。現在の多くの企業では、脆弱性スキャン→トリアージ→優先度付け→修正→再検証というサイクルに数週間から数ヶ月を要する。Mythos Previewのようなシステムが量産体制に入った場合、「発見から修正提案まで」がリアルタイムに近いサイクルで回ることになり、パッチ管理プロセスの自動化と統合を前提とした新たなセキュリティアーキテクチャの設計が求められる。

プラットフォーマーへの二重の影響

Microsoft・Apple・Googleといったメジャーなプラットフォーマーにとって、このテクノロジーは複雑な意味を持つ。

- ポジティブ面:自社製品に存在する未知の高深刻度脆弱性を、攻撃者に先んじて検出・修正できる。これはパッチサイクルの短縮とゼロデイ攻撃リスクの低減に直結する

- ネガティブ面:同等能力を持つモデルが敵対的な行為者に渡った場合、ゼロデイの発見速度と攻撃インフラ構築速度が爆発的に向上するという対称的なリスクが存在する

NVDAおよびAWSへのインフラ需要インパクト

Mythos Previewのようなエージェント型推論ループは、思考ステップが長く・並列実行が多いという特性上、大量の推論コンピュートを消費する。これはNVIDIAのGPUインフラおよびAWSのクラウドコンピュートに対し、新規の大規模需要を創出する要因となる。「高精度な推論インフラ」が、サイバーセキュリティ用途においてもコモディティ化するかどうかは、今後の普及速度に依存する。

「攻防の対称性」問題と規制の空白

Anthropicがアクセスを防御パートナーに限定している姿勢は評価できるが、技術的な秘密保持に永続性はない。類似能力を持つモデルが他の国家機関・APT(高度持続的脅威)グループによって独自開発または奪取されるリスクは、モデルの能力実証とともに高まる。米国政府との「継続的な協議」に言及したAnthropicの姿勢は、この技術が単なる商業製品を超えたデュアルユース技術(軍民両用技術)としての性格を持つことを示している。

オープンソースエコシステムへの400万ドルの直接寄付は、現時点でGlasswingの主要な攻撃対象となり得るLinux/Apache基盤の堅牢化への投資として機能するが、同時に「高価なAIモデルにアクセスできない中小組織」と「大企業・政府機関」との間の防御能力格差を新たに生む可能性も孕んでいる。

まとめ

Project GlasswingとClaude Mythos Previewが証明したのは、「AIによる脆弱性発見の自動化」ではなく、「自律型AIエージェントが攻撃的能力を含むサイバーセキュリティのフルサイクルを完結できる」という質的な転換点だ。

サイバーセキュリティという領域において、モデルの推論能力がある閾値を超えた瞬間に、発見・搾取・修正のループが人間のスループットから独立する。Anthropicが今回その閾値を越えたモデルを内部で保持しつつ、アクセスを厳格に管理しながら防御側への先行利用を進めるという戦略は、技術的には合理的だが、業界全体が「同等能力を持つシステムの拡散」をどう制御するかというより困難な問いを前景化させている。

引用元記事・補足資料

A new Anthropic model found security problems ‘in every major operating system and web browser’ – The Verge:Project GlasswingおよびClaude Mythos Previewの発表詳細、パートナー企業一覧、Anthropic幹部へのインタビューを含む一次報道。本記事の技術的事実関係の大部分を裏付ける。

コメント