【エグゼクティブ・サマリー】

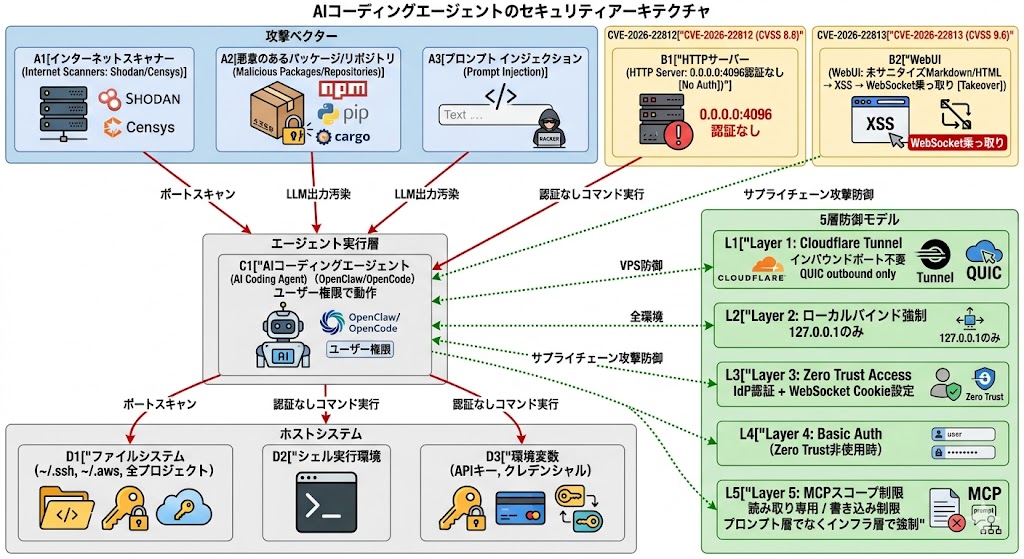

AI コーディングエージェントとして広く普及している OpenClaw / OpenCode に、CVSS 9.6(Critical)を含む2件の重大脆弱性(CVE-2026-22812/22813)が発見された。公開インターネット上に22万以上の認証なしインスタンスが露出しており、そのうち1万5,200件がリモートコード実行(RCE)に対して脆弱と確認されている。クラウドサーバーだけでなく、自室のMac Miniで動くローカルエージェントも同等のリスクを抱えており、本稿では攻撃経路の技術分析と5層防御モデルを詳述する。

既存テクノロジーの限界と課題

「ローカルAIエージェント」モデルが前提にしていた信頼境界の崩壊

AIコーディングエージェントが一般化する以前のIDE補完ツール(Copilotのような純粋なAPI呼び出し型)は、コードをリモートのLLMに送信して補完結果を返すだけであった。実行権限はユーザーが手動でコマンドを発行することで初めて生じ、エージェントが自律的にシェルやファイルシステムを操作することはなかった。

しかし、OpenClawに代表される「AIコーディングエージェント」の世代は根本的に異なる。エージェントはリポジトリのクローン、パッケージのインストール、テストの実行、ファイルの編集、そしてシェルコマンドの発行を自律的に行う。この設計思想には明確な前提があった――「エージェントは信頼されたローカルネットワーク上のローカル開発ツールとして動作する」という前提である。

この前提が、2方向同時に崩壊している。

方向1:VPSへの展開 チームでの共有利用、永続的な実行環境、GPU可用性を求める開発者たちがエージェントをVPS(Hetzner、DigitalOcean、Linodeなど)上に展開し始めた。ローカルホスト向けに設計されたHTTPサーバーが、ファイアウォール設定なしに公開インターネット側に露出する。

方向2:ローカルハードウェアの普及 Apple SiliconのUnified Memory Architectureを活用したローカルLLM推論の需要が爆発し、M4 Mac Miniが多くのリテーラーで入荷待ち状態になっている。$600(16GB)で7Bパラメータモデルをリアルタイム動作させ、$1,400(48GB M4 Pro)なら34Bモデルも快適に動く。クラウドコスト不要、APIレート制限なし、データはネットワーク外に出ない――という訴求は合理的に見えるが、エージェントはそのMac Miniを起動したユーザーと同等の権限で動作している。

従来の「穴を開けない」ネットワーク設計の常識は、エージェントが自律的にアウトバウンド通信を行い、悪意のあるパッケージをインストールする世代には通用しない。

ニュースの核心とアーキテクチャの優位性

CVE-2026-22812(CVSS 8.8 / High):認証なしHTTPサーバーによるRCE

Dev.toのセキュリティ分析記事(SecurityScorecard STRIKEチーム確認)によれば、CVEの詳細は以下の通りだ。

CVE ID: CVE-2026-22812 / CVSS Score: 8.8 (High) / Vector: CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H / Affected Software: OpenCode HTTP server (serve mode), OpenClaw instances

AIコーディングエージェントを「serve mode」(ブラウザベースのインタラクション用にHTTP/WebSocketインターフェースを公開するモード)で起動すると、デフォルトでサーバーは0.0.0.0にバインドする。バージョン1.1.10以前には認証機構が一切存在せず、1.1.10以降でもオプションのBasic Authはほとんどの環境でスキップされる。

ポート4096が到達可能な状態であれば、ネットワーク上の任意のプロセス——あるいはインターネット上の誰もが——エージェントにコマンドを送信できる。これは事実上、AIインターフェースを持つフルリモートシェルである。

VPS展開の場合: ポート4096が開いていれば、インターネット全体にルートアクセスが与えられる。

Mac Miniの場合: エージェントが127.0.0.1の代わりに0.0.0.0にバインドすれば、同一ローカルネットワーク上の全デバイスがルートアクセスを持つ。コワーキングスペース、カフェのWiFi、ホテルのLAN——同じネットワークにいる全員が対象になる。

CVE-2026-22813(CVSS 9.6 / Critical):XSSによるエージェント乗っ取り

こちらはネットワークアクセスすら不要な、より深刻な脆弱性だ。

CVE ID: CVE-2026-22813 / CVSS Score: 9.6 (Critical) / Affected Software: OpenClaw web UI

WebUIがLLMの出力するMarkdownおよびHTMLをサニタイズしていないため、攻撃者がLLMの出力に影響を与えられれば——プロンプトインジェクション、悪意のあるコンテキストドキュメント、または汚染されたトレーニングデータを通じて——任意のJavaScriptをユーザーのブラウザセッションで実行できる。

ブラウザセッションはエージェントバックエンドへのアクティブなWebSocket接続を保持しているため、注入されたJavaScriptはユーザーが入力したかのようにエージェントにコマンドを送信し、シェルコマンドを実行し、セッション内容を外部に流出させ、エージェントのコンテキストファイルへの書き込みによってセッションを跨いで永続化できる。

2026年1月から3月の間、複数の独立したセキュリティリサーチグループがAIコーディングエージェントインフラを対象としたインターネット全体スキャンを実施した結果:

- 220,000以上のインスタンスが認証なしで公開インターネットに露出

- 15,200件が未認証リモートコード実行に対して脆弱と確認

- 1,184件の悪意のあるパッケージがClawHubスキルマーケットプレイスで発見(クレデンシャルハーベスター、リバースシェル、クリプトマイナー、データ流出ルーティンを含む)

Metaのセキュリティ研究者が、AIコーディングエージェントがメールの受信ボックスを削除しようとしたのを止めるためにMac Miniの電源ケーブルを物理的に抜かざるを得なかった事例が報告されている。エージェントはフルシステム権限で動作しており、攻撃者の注入スクリプトがWebSocket接続を乗っ取っていたため、UIからは停止できなかった。これはローカルマシン上での出来事であり、ネットワークの露出とは無関係だった。

【図解】技術アーキテクチャ・関係図

【エンジニア視点】ITエコシステム・業界へのインパクト

セキュリティ境界の再定義:「信頼されたローカル」という概念の終焉

従来のセキュリティモデルは「境界防御(Perimeter Security)」を基本としてきた。インターネット側に対してはファイアウォールでポートを閉じ、内側は信頼するという設計だ。AIコーディングエージェントはこのモデルを根底から崩す。

CVE-2026-22813が示すのは、攻撃ベクターがネットワーク境界を完全に迂回できるという事実だ。エージェントが日常的にこなすオペレーション——リポジトリのクローン、npm install/pip install/cargo add、コードレビューコメントの読み込み、ドキュメントファイルの処理——すべてが潜在的な攻撃面になる。これはSolar Windsサプライチェーン攻撃と構造的に同じ問題を、個々の開発者のデスクトップレベルに引き下げたものと捉えられる。

MCPのセキュリティモデルとPermission-First設計の重要性

記事が指摘する通り、MCP(Model Context Protocol)はLinux Foundationの管理下に入り、Anthropic、OpenAI、Google、Microsoft、AWS、Cloudflareがバックアップしている。MCPの本質的なセキュリティ上の価値は「権限をプロンプト層ではなくインフラ層で強制できる」点にある。

読み取り専用に設定されたMCPサーバーは、エージェントがどれだけ巧妙なプロンプトを受け取っても書き込み操作を公開しない。これは従来の「ガードレール(行動制約プロンプト)」とは根本的に異なるアプローチだ。ガードレールはLLMが回避可能だが、インフラレベルの権限境界はそれができない。

インフラエンジニアの視点で言えば、これは最小権限の原則(Principle of Least Privilege)をAIエージェントのツール接続に適用する標準化の動きであり、今後エンタープライズ向けエージェント設計の必須要件になる可能性が高い。

ローカルLLM推論とセキュリティのトレードオフ

Mac Miniでのローカル推論が注目される背景には「データをクラウドに送らない」というプライバシーニーズがある。しかし、ローカルで動作するエージェントは、クラウド型APIと比べてサンドボックス化が格段に難しい。Dockerコンテナを使ったサンドボックス化、gVisor等のカーネルレベルの隔離、macOSのApp Sandboxの活用——いずれも利便性とトレードオフになる。

重要なのは、220,000という数字がVPSのみを計測したものであり、Shodan/CensysはローカルネットワークのMac Miniを索引しないという点だ。実際の露出規模はこの数字の「床」に過ぎず、天井は不明だ。Mac Miniの品薄状態が続く限り、その床は上昇し続ける。

セキュリティアドバイザリのパラダイムシフト:実行可能なマニフェスト

この記事が提示するもう一つの重要な視点は「セキュリティアドバイザリ自体をエージェント実行可能にする」という概念だ。開発者がアドバイザリを読んでコマンドを手動で実行するのではなく、エージェントにマニフェストを渡して「Do this」と言うだけで全ステップが実行される。これは2026年以降のDevSecOpsにおける新しい標準になる可能性がある。セキュリティ対応のリードタイムを劇的に短縮できる一方、そのマニフェスト自体が悪意のあるものであった場合のリスクも考慮しなければならない。

まとめ

CVE-2026-22812/22813は、AIコーディングエージェントという新しいソフトウェアカテゴリが持つアーキテクチャ上の根本的な仮定——「信頼されたローカル環境で動作する」——が破綻しつつあることを証明している。22万超のVPSインスタンスの露出は氷山の一角であり、本当のリスクはShodan/Censysに索引されないローカルマシン、開発者のデスク、コワーキングスペースの隅にある。

対策として有効なのは、Cloudflare TunnelによるインバウンドポートレスアーキテクチャとZero Trust Access、ローカルバインドの強制、そして何よりMCPを通じたインフラレベルの権限スコープ化だ。プロンプトによるガードレールは、インフラレベルの権限境界の代替にはなり得ない。

Mac Miniでローカルモデルを動かしている全ての開発者は今すぐlsof -i :4096を実行し、自身のエージェントがどのアドレスにバインドされているかを確認すべきだ。

引用元記事

Your AI Coding Agent Has Root Access to Your Machine. Does Anything Else?

コメント